このドキュメントはAIによって翻訳されました。不正確な情報については、英語版をご参照ください

パスワードポリシー

パスワードポリシーProfessional Edition+はじめに

すべてのユーザーに対して、パスワードルール、パスワードの有効期限、パスワードログインのセキュリティポリシーを設定し、ロックされたユーザーを管理できます。

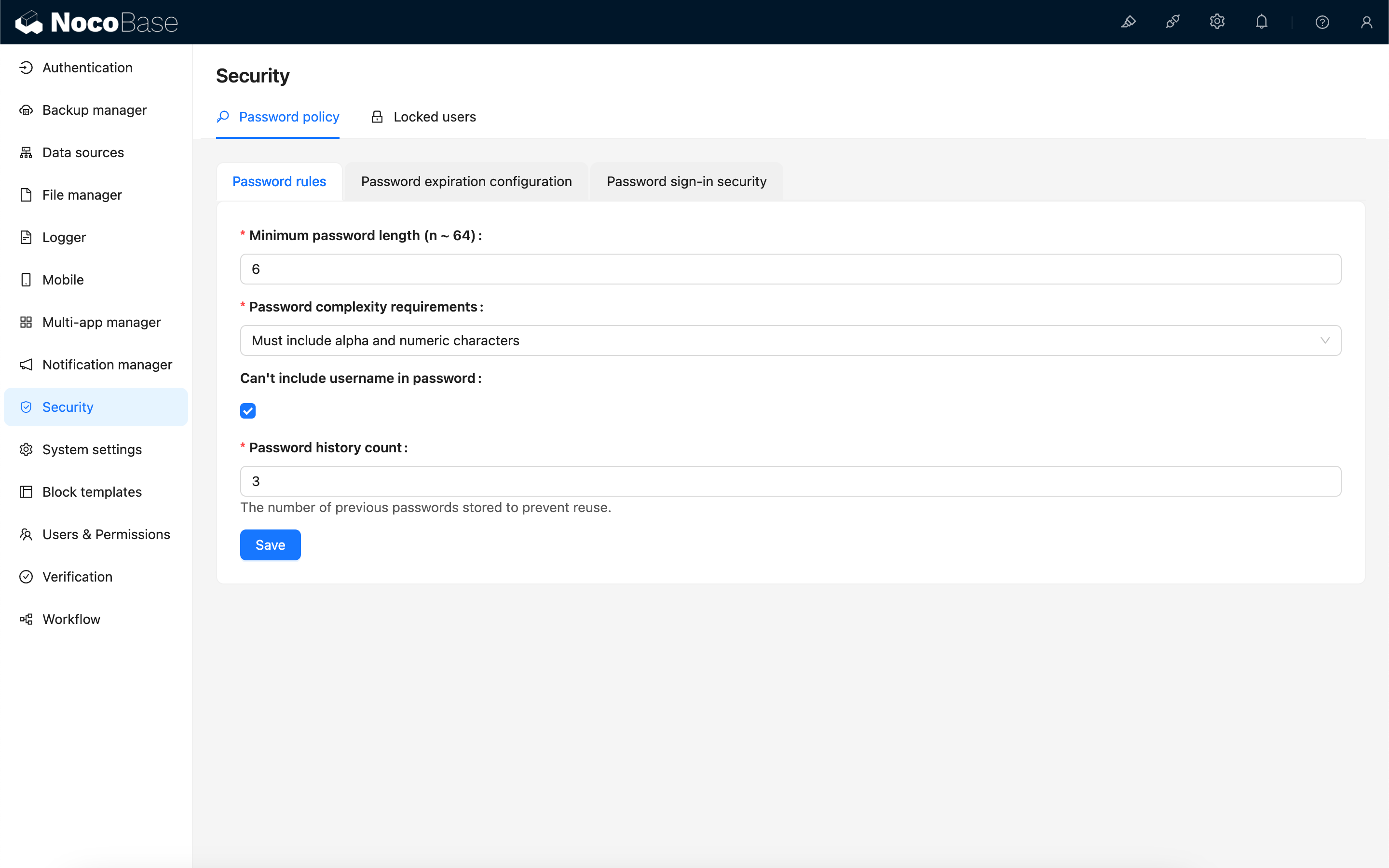

パスワードルール

最小パスワード長

パスワードの最小長を設定します。最大長は64文字です。

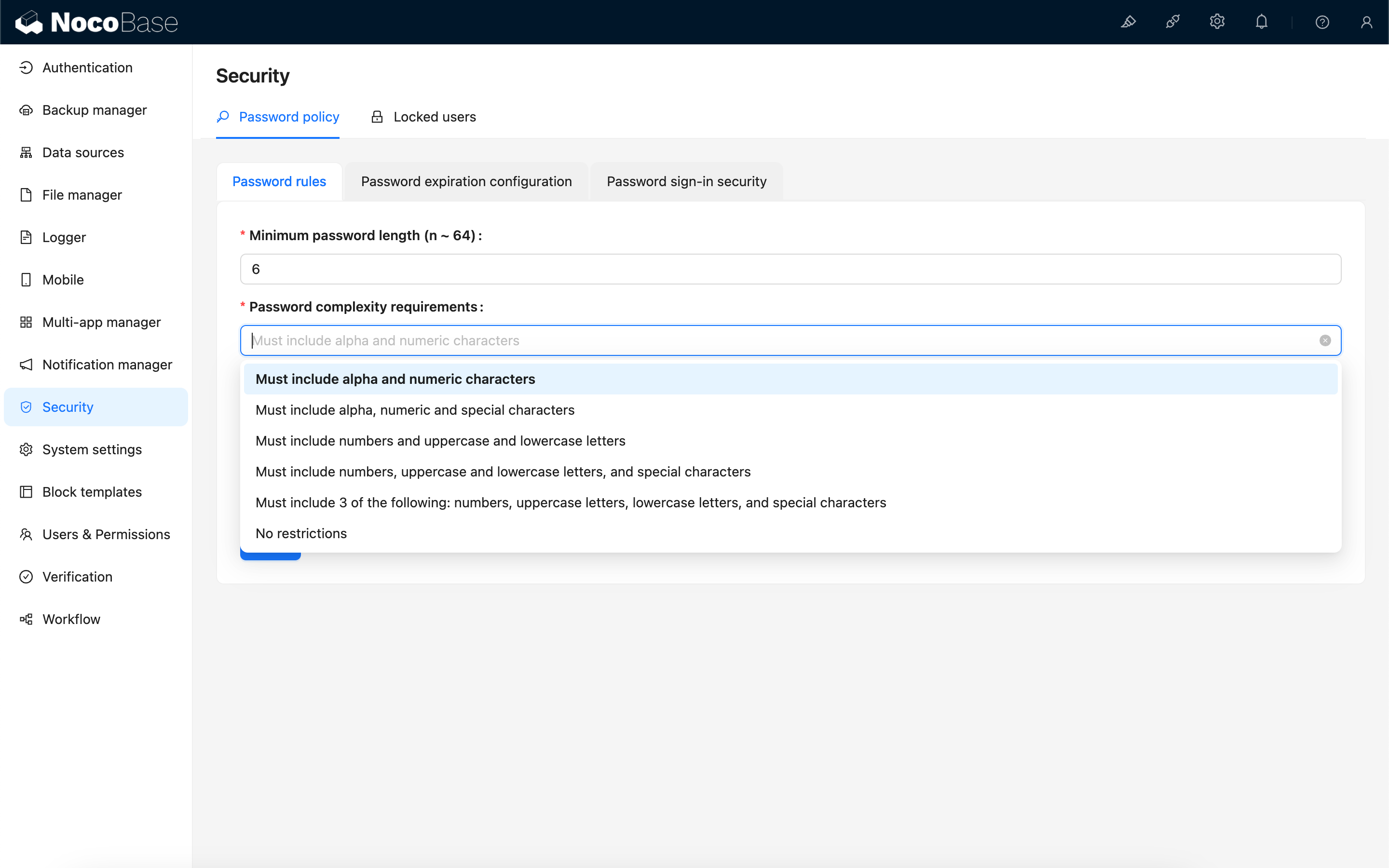

パスワードの複雑さの要件

以下のオプションがサポートされています。

- 英字と数字を含める必要があります

- 英字、数字、記号を含める必要があります

- 数字、大文字と小文字の英字を含める必要があります

- 数字、大文字と小文字の英字、記号を含める必要があります

- 以下の4種類の文字のうち、3種類以上を含める必要があります:数字、大文字の英字、小文字の英字、特殊文字

- 制限なし

パスワードにユーザー名を含めない

パスワードに現在のユーザーのユーザー名を含めることができるかどうかを設定します。

パスワード履歴数

ユーザーが最近使用したパスワードの数を記憶し、パスワード変更時にそれらを再利用できないようにします。0は制限なしを意味し、最大数は24です。

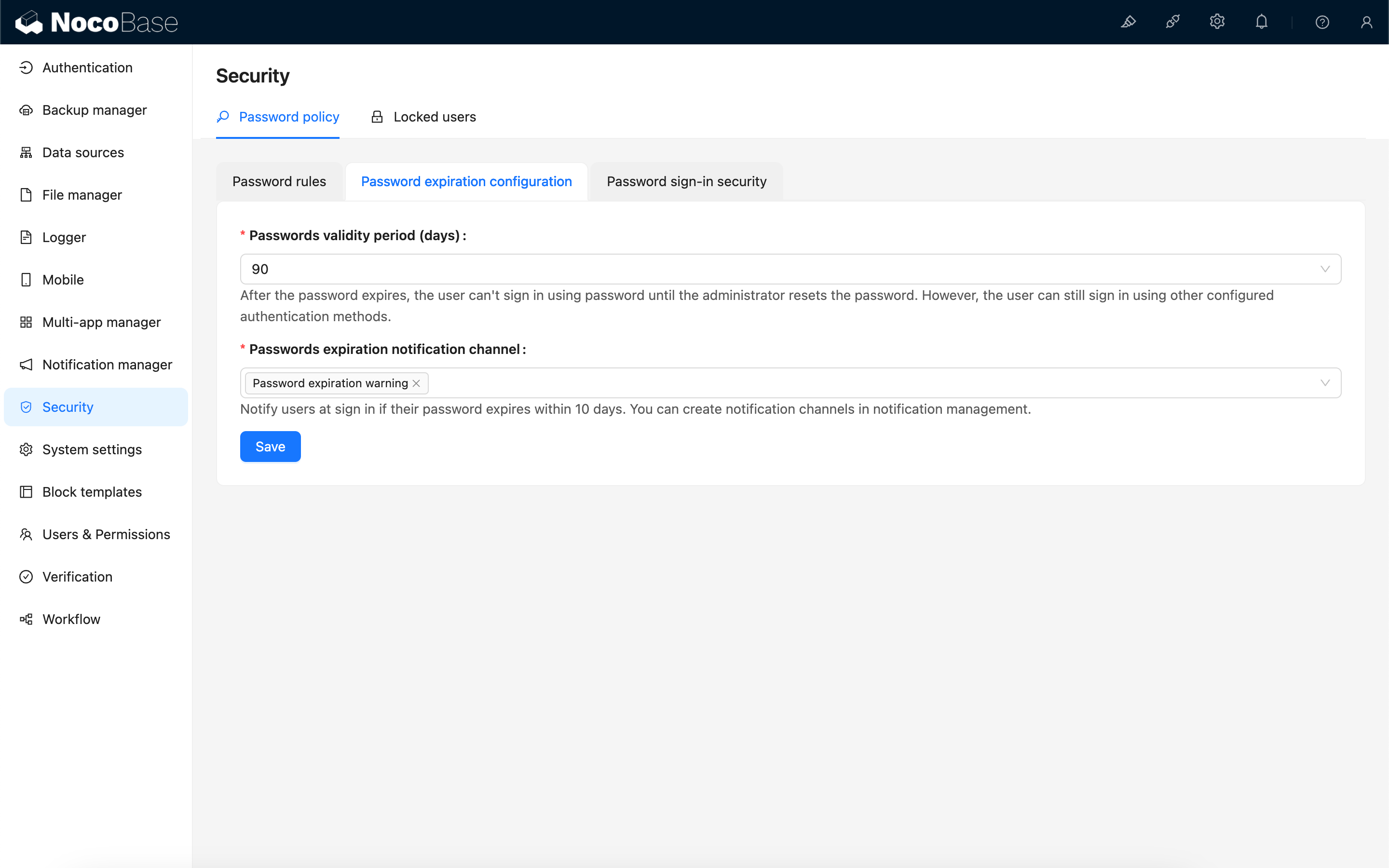

パスワード有効期限の設定

パスワードの有効期間

ユーザーパスワードの有効期間です。有効期間を再計算するには、ユーザーはパスワードの期限が切れる前に変更する必要があります。期限切れまでにパスワードを変更しなかった場合、古いパスワードではログインできなくなり、管理者のリセットが必要になります。他のログイン方法が設定されている場合は、ユーザーはそちらの方法でログインできます。

パスワード有効期限通知チャネル

ユーザーのパスワード有効期限が切れる10日前から、ユーザーがログインするたびにリマインダーが送信されます。デフォルトでは、「パスワード有効期限リマインダー」のサイト内メッセージチャネルに送信されます。このチャネルは通知管理で管理できます。

設定の推奨事項

パスワードの有効期限切れにより、管理者アカウントを含むアカウントにログインできなくなる可能性があるため、パスワードを速やかに変更し、システム内でユーザーパスワードを変更できる複数のアカウントを設定しておくことをお勧めします。

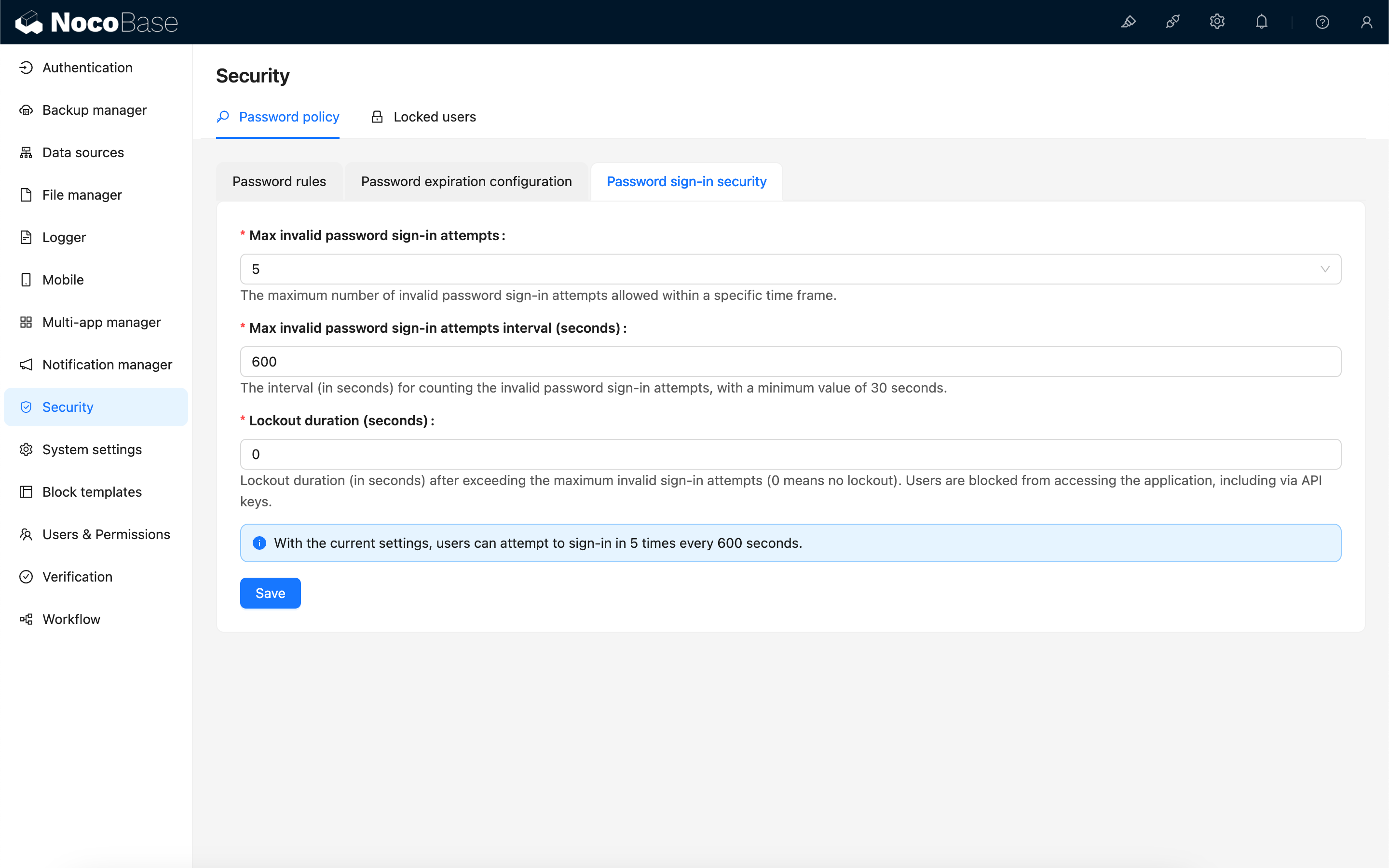

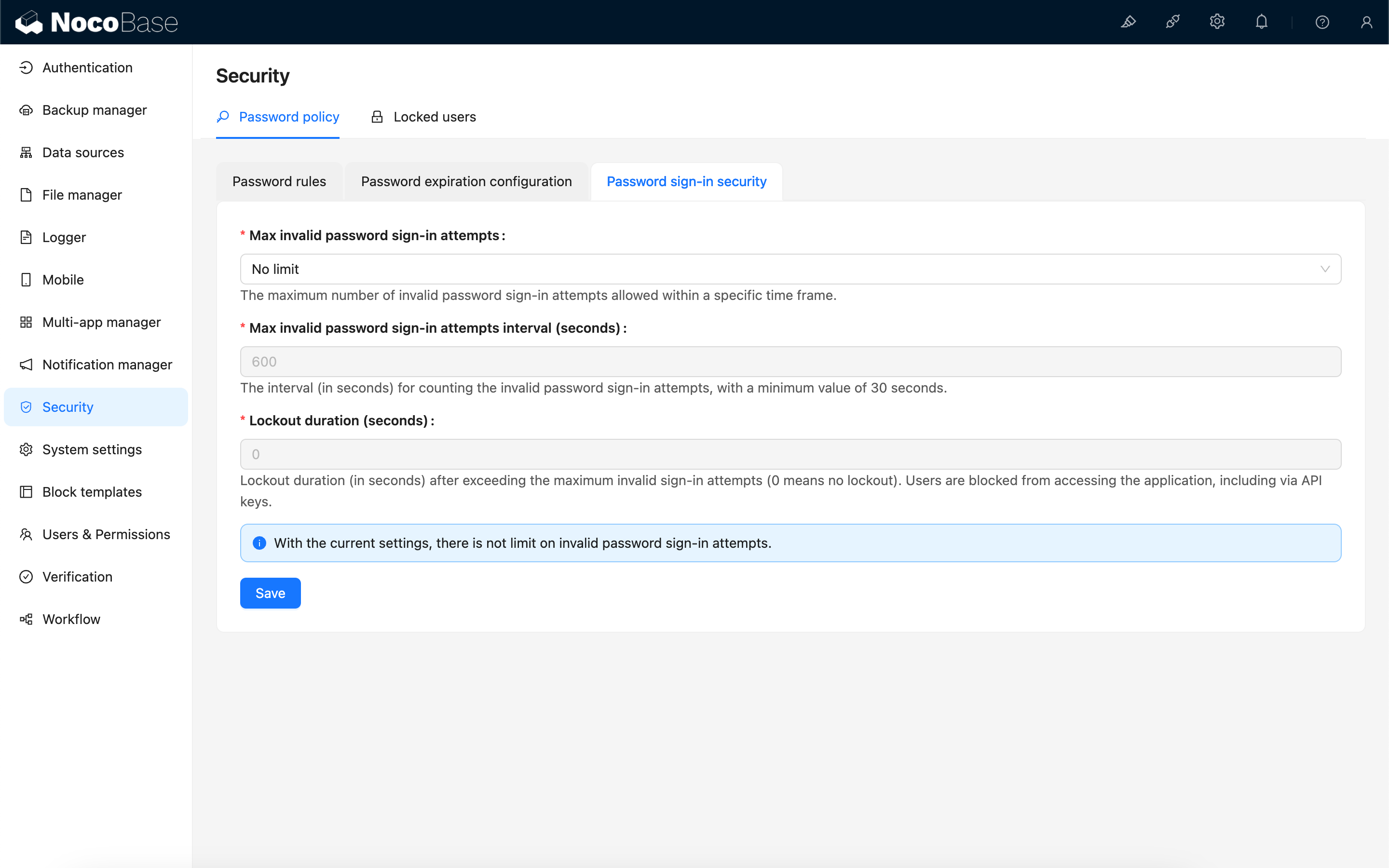

パスワードログインセキュリティ

無効なパスワードによるログイン試行の制限を設定します。

無効なパスワードログイン試行の最大回数

ユーザーが指定された時間間隔内でログインを試行できる最大回数を設定します。

無効なパスワードログインの時間間隔の最大値(秒)

ユーザーの無効なログイン試行回数の最大値を計算するための時間間隔を秒単位で設定します。

ロックアウト期間(秒)

無効なパスワードログインの制限を超過した後、ユーザーをロックする期間を設定します(0は制限なしを意味します)。ユーザーがロックされている間は、APIキーを含むいかなる認証方法でもシステムへのアクセスが禁止されます。手動でユーザーのロックを解除する必要がある場合は、ユーザーのロックアウトを参照してください。

シナリオ

制限なし

ユーザーの無効なパスワード試行回数に制限を設けません。

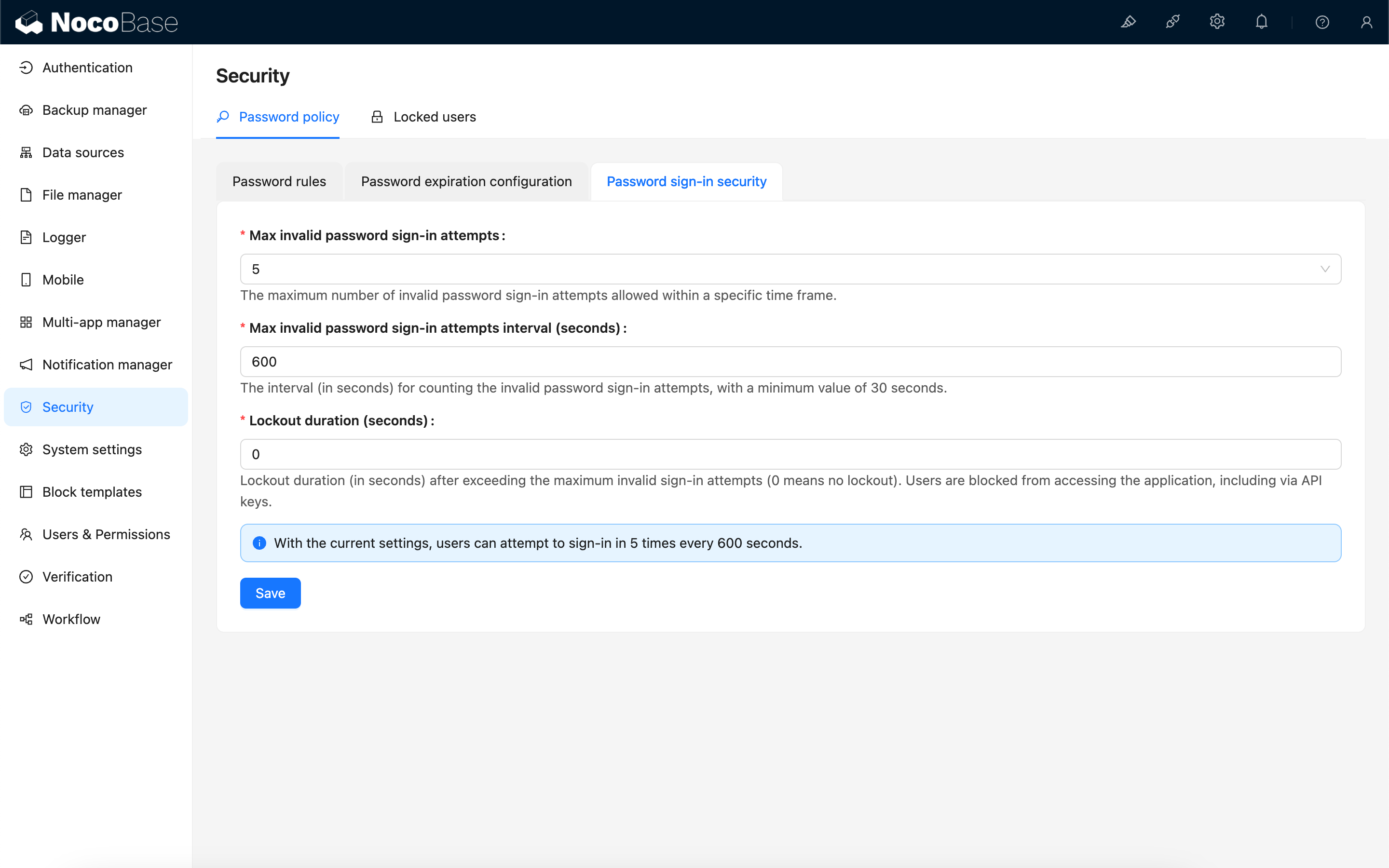

試行頻度を制限し、ユーザーをロックしない

例:ユーザーは5分ごとに最大5回までログインを試行できます。

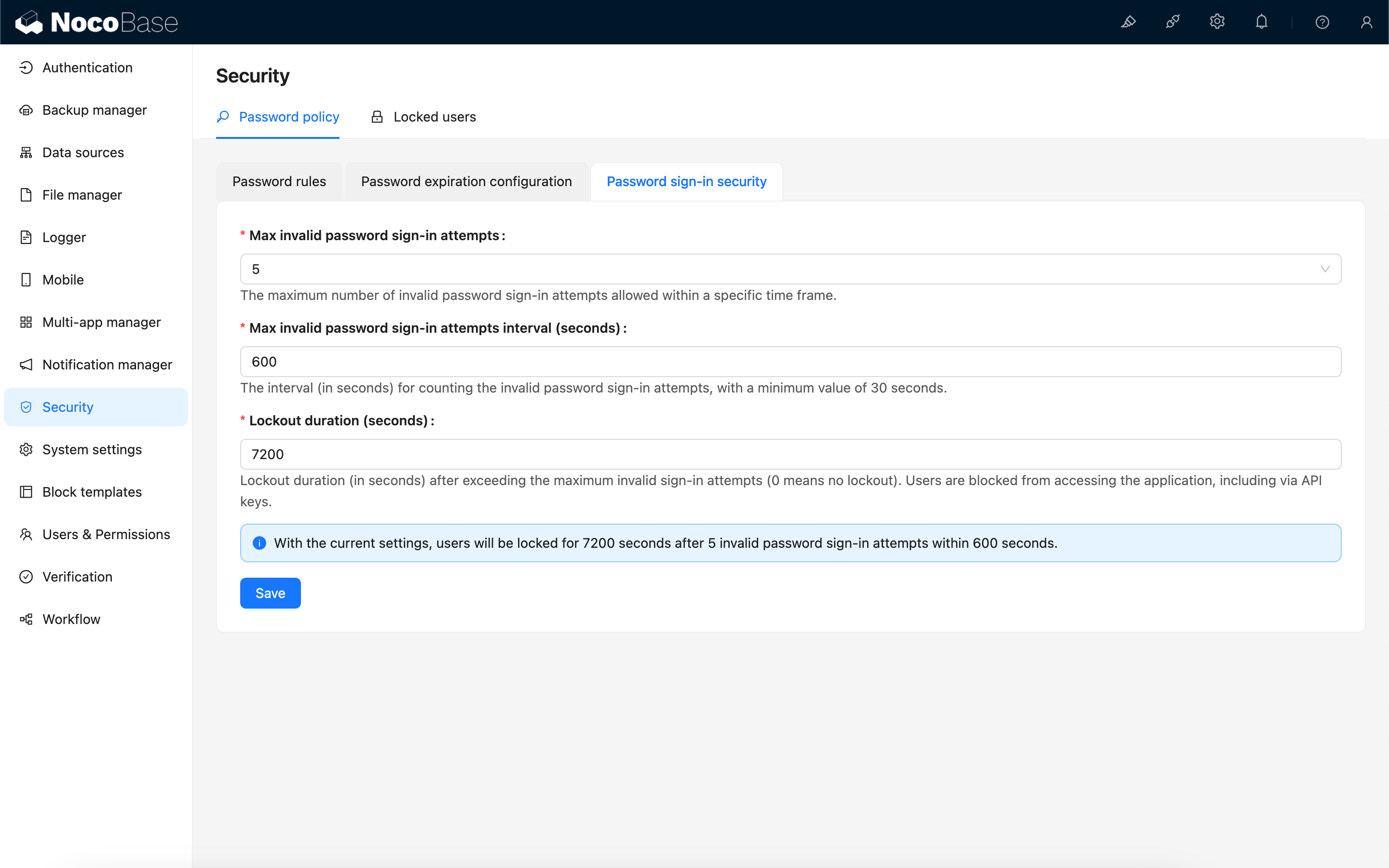

制限を超過した後にユーザーをロックする

例:ユーザーが5分以内に5回連続で無効なパスワードログインを試行した場合、ユーザーは2時間ロックアウトされます。

設定の推奨事項

- 無効なパスワードログイン試行回数と時間間隔の設定は、通常、短時間での高頻度なパスワードログイン試行を制限し、ブルートフォース攻撃を防ぐために使用されます。

- 制限を超過した後にユーザーをロックするかどうかは、実際の使用シナリオに基づいて検討する必要があります。ロックアウト期間の設定は悪用される可能性があり、攻撃者が特定のターゲットアカウントに対して意図的に複数回誤ったパスワードを入力し、アカウントをロックさせて正常な使用を妨害する可能性があります。このような攻撃を防ぐには、IP制限やAPIレート制限などの手段と組み合わせることが有効です。

- アカウントのロックアウトにより、管理者アカウントを含むシステムへのアクセスができなくなるため、システム内でユーザーのロックを解除する権限を持つ複数のアカウントを設定しておくことをお勧めします。