เอกสารนี้แปลโดย AI หากมีข้อมูลที่ไม่ถูกต้อง โปรดดูเวอร์ชันภาษาอังกฤษ

นโยบายรหัสผ่าน

นโยบายรหัสผ่านProfessional Edition+บทนำ

กำหนดกฎของรหัสผ่าน, ระยะเวลาที่รหัสผ่านมีผลใช้งาน และนโยบายความปลอดภัยในการเข้าสู่ระบบด้วยรหัสผ่านสำหรับผู้ใช้ทุกคน รวมถึงการจัดการผู้ใช้ที่ถูกล็อกครับ/ค่ะ

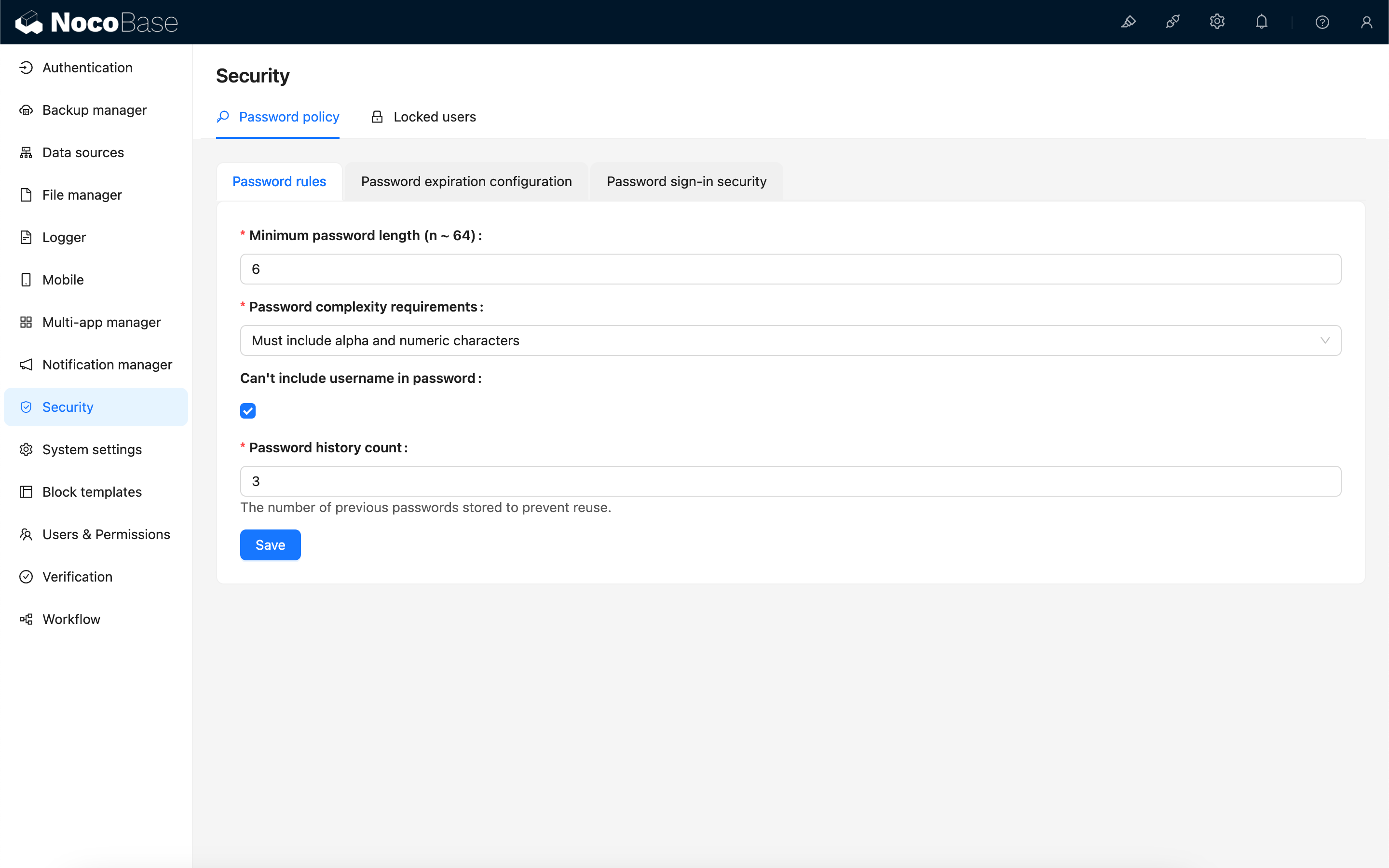

กฎของรหัสผ่าน

ความยาวรหัสผ่านขั้นต่ำ

กำหนดความยาวขั้นต่ำของรหัสผ่าน โดยมีความยาวสูงสุดไม่เกิน 64 ตัวอักษรครับ/ค่ะ

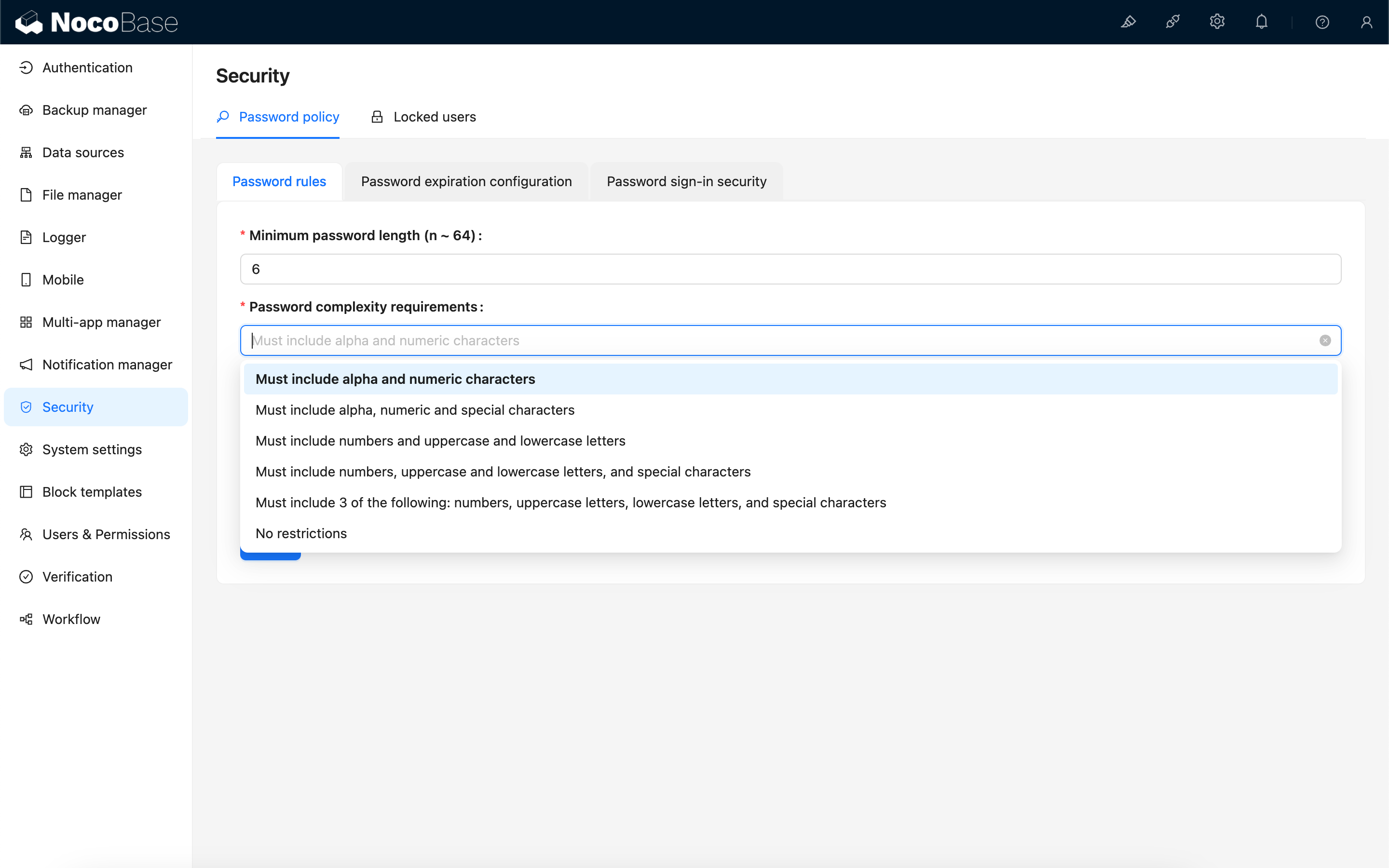

ข้อกำหนดความซับซ้อนของรหัสผ่าน

รองรับตัวเลือกดังต่อไปนี้ครับ/ค่ะ

- ต้องมีตัวอักษรและตัวเลข

- ต้องมีตัวอักษร ตัวเลข และสัญลักษณ์

- ต้องมีตัวเลข ตัวอักษรพิมพ์ใหญ่และพิมพ์เล็ก

- ต้องมีตัวเลข ตัวอักษรพิมพ์ใหญ่และพิมพ์เล็ก รวมถึงสัญลักษณ์

- ต้องมีอย่างน้อย 3 ประเภทจากตัวอักษรต่อไปนี้: ตัวเลข, ตัวอักษรพิมพ์ใหญ่, ตัวอักษรพิมพ์เล็ก และอักขระพิเศษ

- ไม่จำกัด

รหัสผ่านต้องไม่ซ้ำกับชื่อผู้ใช้

กำหนดว่ารหัสผ่านสามารถมีชื่อผู้ใช้ของผู้ใช้ปัจจุบันได้หรือไม่ครับ/ค่ะ

จำนวนรหัสผ่านที่เคยใช้

ระบบจะจดจำจำนวนรหัสผ่านที่ผู้ใช้เคยใช้ล่าสุด เพื่อป้องกันไม่ให้ผู้ใช้กลับมาใช้รหัสผ่านเดิมซ้ำเมื่อทำการเปลี่ยนรหัสผ่านครับ/ค่ะ โดย 0 หมายถึงไม่จำกัด และจำนวนสูงสุดคือ 24 ครับ/ค่ะ

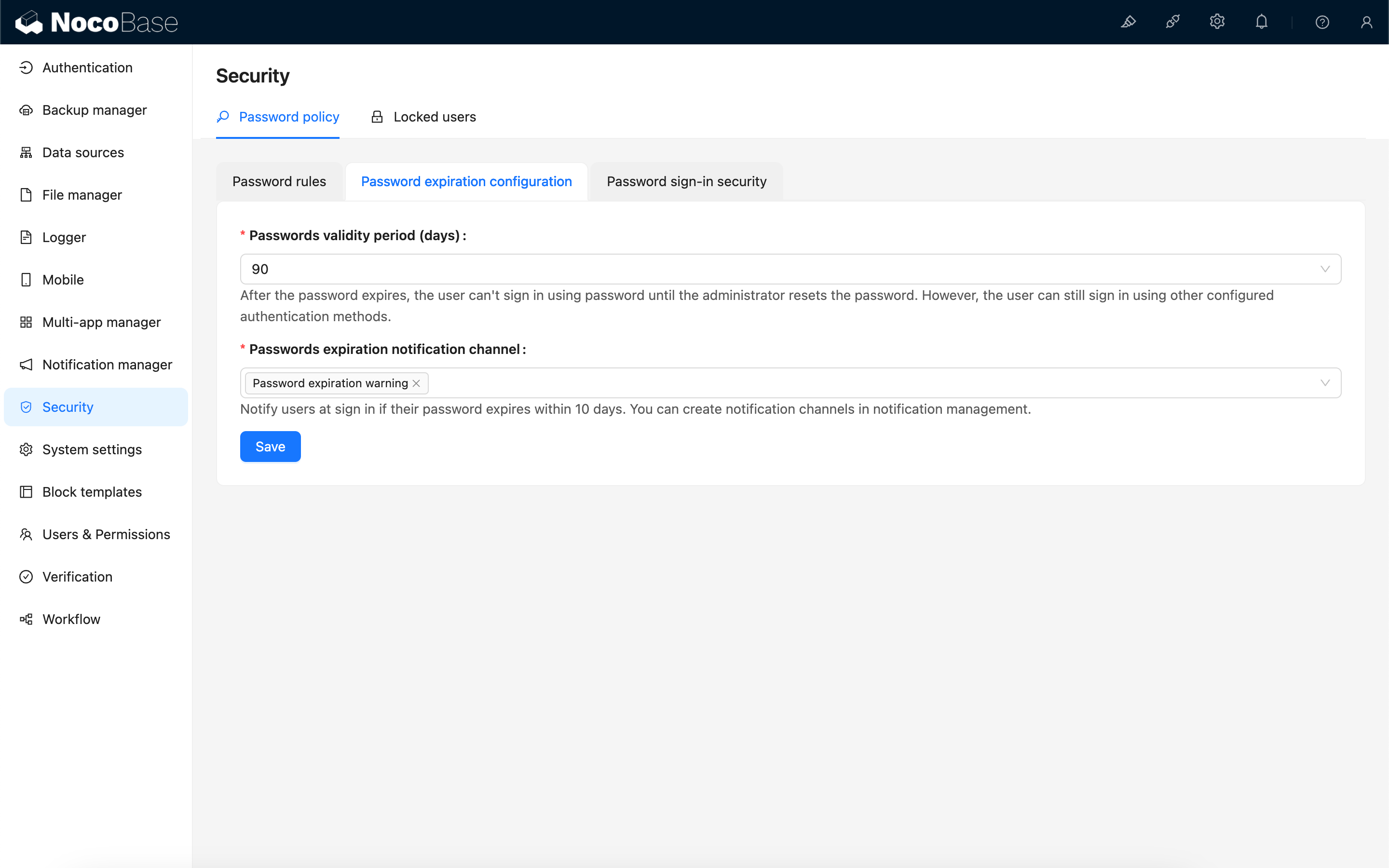

การตั้งค่ารหัสผ่านหมดอายุ

ระยะเวลาที่รหัสผ่านมีผลใช้งาน

นี่คือระยะเวลาที่รหัสผ่านของผู้ใช้จะยังคงใช้งานได้ครับ/ค่ะ ผู้ใช้จะต้องเปลี่ยนรหัสผ่านก่อนที่จะหมดอายุ เพื่อให้ระบบคำนวณระยะเวลาใหม่ หากไม่ได้เปลี่ยนรหัสผ่านก่อนหมดอายุ ผู้ใช้จะไม่สามารถเข้าสู่ระบบด้วยรหัสผ่านเดิมได้ และจะต้องให้ผู้ดูแลระบบช่วยรีเซ็ตรหัสผ่านให้ครับ/ค่ะ อย่างไรก็ตาม หากมีการตั้งค่าวิธีการเข้าสู่ระบบแบบอื่นไว้ ผู้ใช้ก็ยังสามารถเข้าสู่ระบบด้วยวิธีเหล่านั้นได้ครับ/ค่ะ

ช่องทางการแจ้งเตือนรหัสผ่านหมดอายุ

ภายใน 10 วันก่อนที่รหัสผ่านของผู้ใช้จะหมดอายุ ระบบจะส่งการแจ้งเตือนทุกครั้งที่ผู้ใช้เข้าสู่ระบบครับ/ค่ะ โดยค่าเริ่มต้นจะส่งไปยังช่องทางข้อความภายในระบบที่ชื่อว่า "การแจ้งเตือนรหัสผ่านหมดอายุ" ซึ่งคุณสามารถจัดการช่องทางนี้ได้ในส่วนของการจัดการการแจ้งเตือนครับ/ค่ะ

ข้อแนะนำในการตั้งค่า

เนื่องจากรหัสผ่านที่หมดอายุอาจทำให้ไม่สามารถเข้าสู่ระบบได้ รวมถึงบัญชีผู้ดูแลระบบด้วย จึงขอแนะนำให้เปลี่ยนรหัสผ่านให้ทันเวลา และตั้งค่าบัญชีผู้ใช้หลายบัญชีในระบบที่มีสิทธิ์ในการแก้ไขรหัสผ่านของผู้ใช้ครับ/ค่ะ

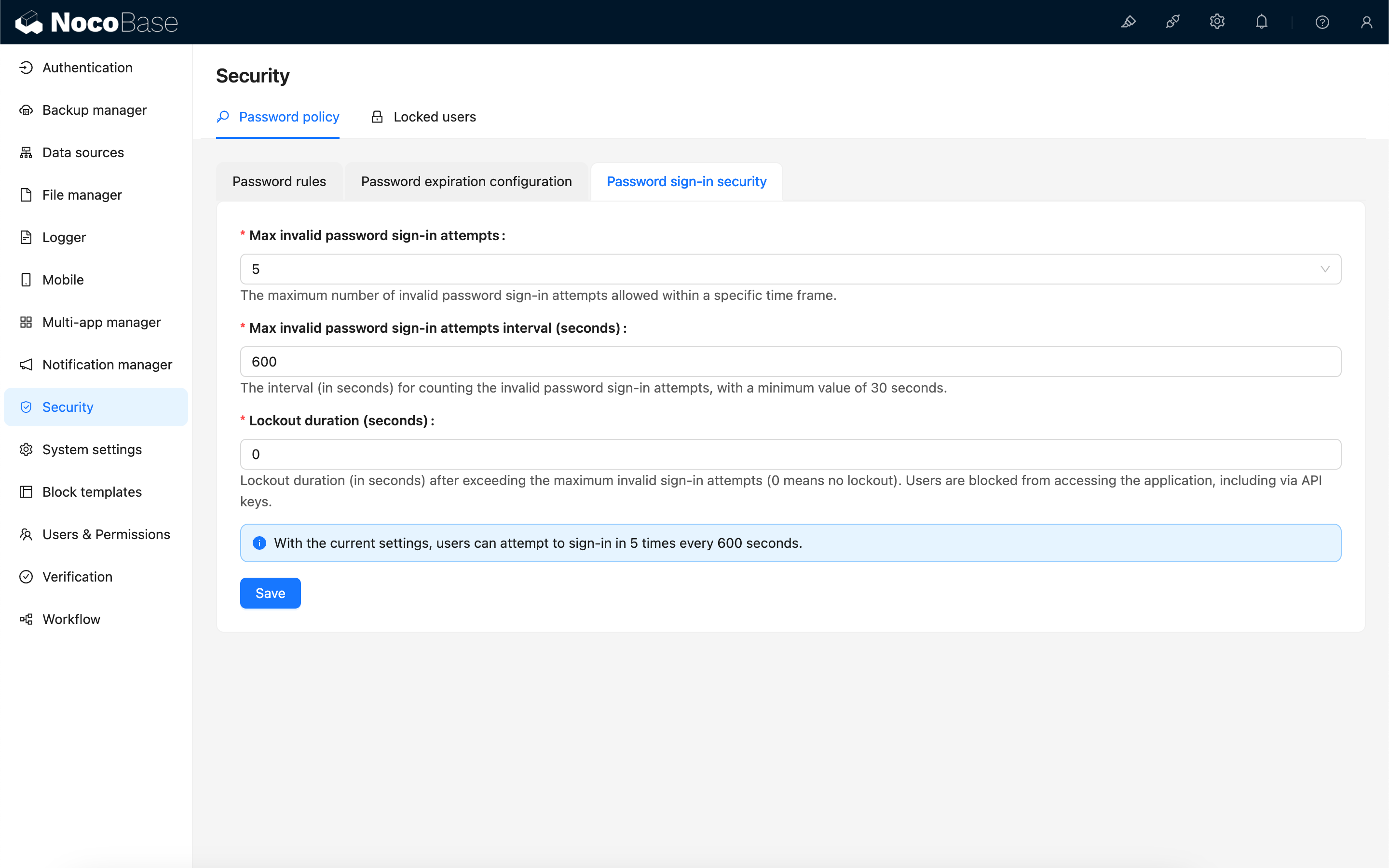

ความปลอดภัยในการเข้าสู่ระบบด้วยรหัสผ่าน

กำหนดข้อจำกัดในการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้องครับ/ค่ะ

จำนวนครั้งสูงสุดในการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้อง

กำหนดจำนวนครั้งสูงสุดที่ผู้ใช้สามารถพยายามเข้าสู่ระบบได้ภายในช่วงเวลาที่กำหนดครับ/ค่ะ

ช่วงเวลาสูงสุดสำหรับการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้อง (วินาที)

กำหนดช่วงเวลา (เป็นวินาที) สำหรับการคำนวณจำนวนครั้งสูงสุดของการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้องของผู้ใช้ครับ/ค่ะ

ระยะเวลาล็อกบัญชี (วินาที)

กำหนดระยะเวลาที่ผู้ใช้จะถูกล็อกบัญชี หลังจากที่พยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้องเกินขีดจำกัดที่กำหนดไว้ครับ/ค่ะ (โดย 0 หมายถึงไม่จำกัด) ในช่วงเวลาที่ผู้ใช้ถูกล็อก จะไม่สามารถเข้าถึงระบบได้ด้วยวิธีการยืนยันตัวตนใดๆ เลยครับ/ค่ะ รวมถึง API keys ด้วย หากต้องการปลดล็อกผู้ใช้ด้วยตนเอง สามารถดูรายละเอียดได้ที่ การล็อกบัญชีผู้ใช้ ครับ/ค่ะ

สถานการณ์ตัวอย่าง

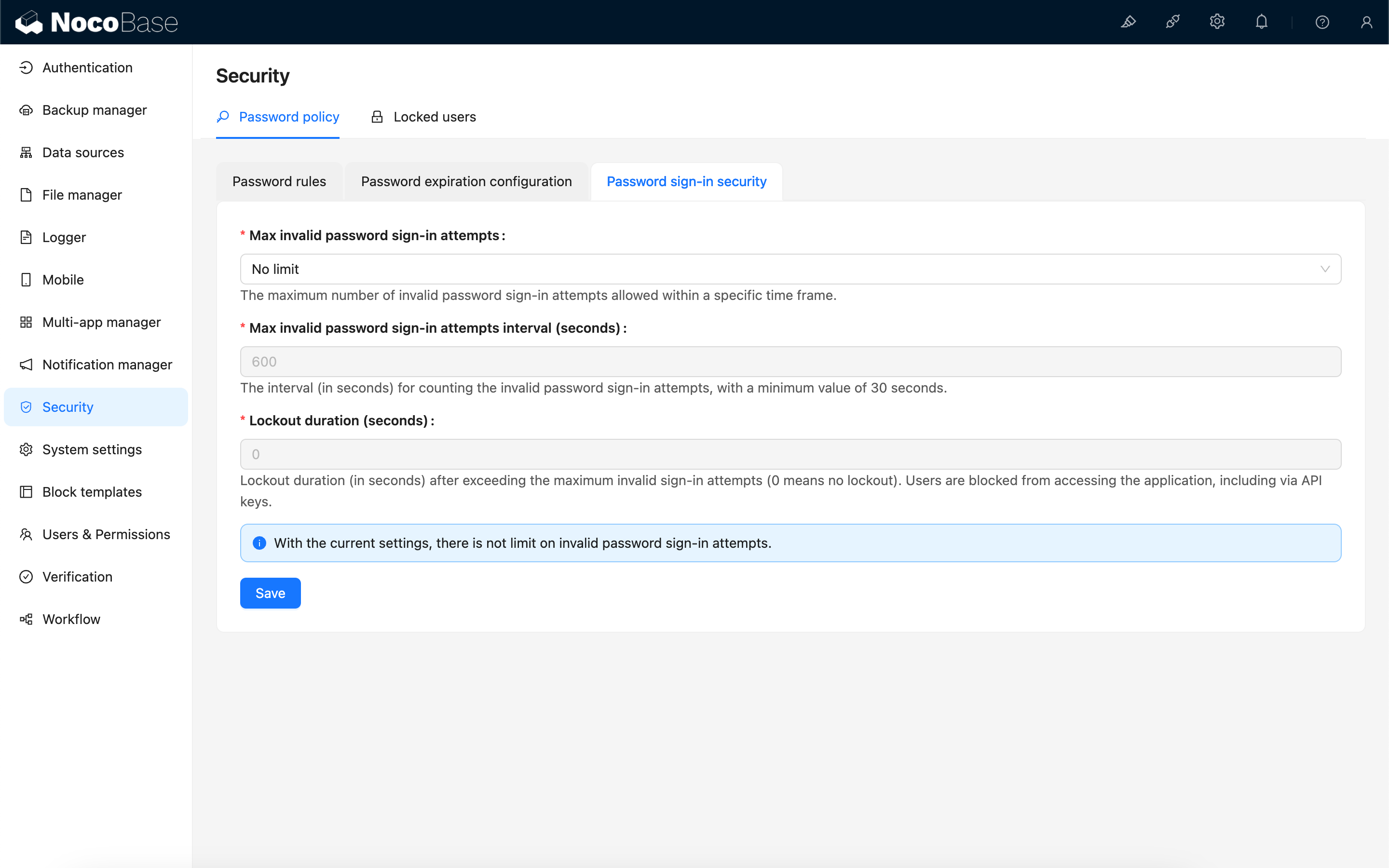

ไม่จำกัด

ไม่จำกัดจำนวนครั้งที่ผู้ใช้จะพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้องครับ/ค่ะ

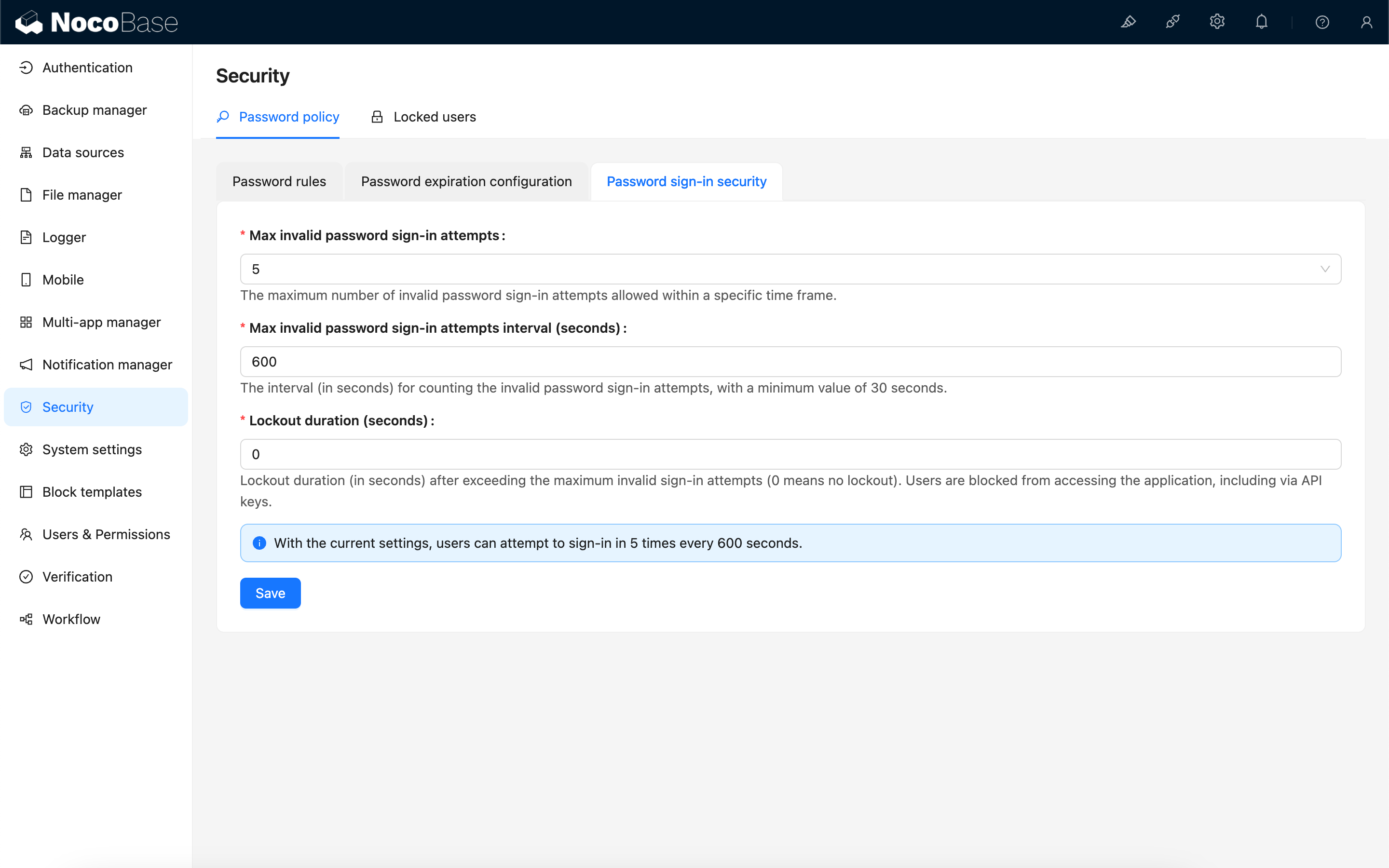

จำกัดความถี่ในการพยายาม แต่ไม่ล็อกบัญชีผู้ใช้

ตัวอย่าง: ผู้ใช้สามารถพยายามเข้าสู่ระบบได้สูงสุด 5 ครั้ง ภายในทุกๆ 5 นาทีครับ/ค่ะ

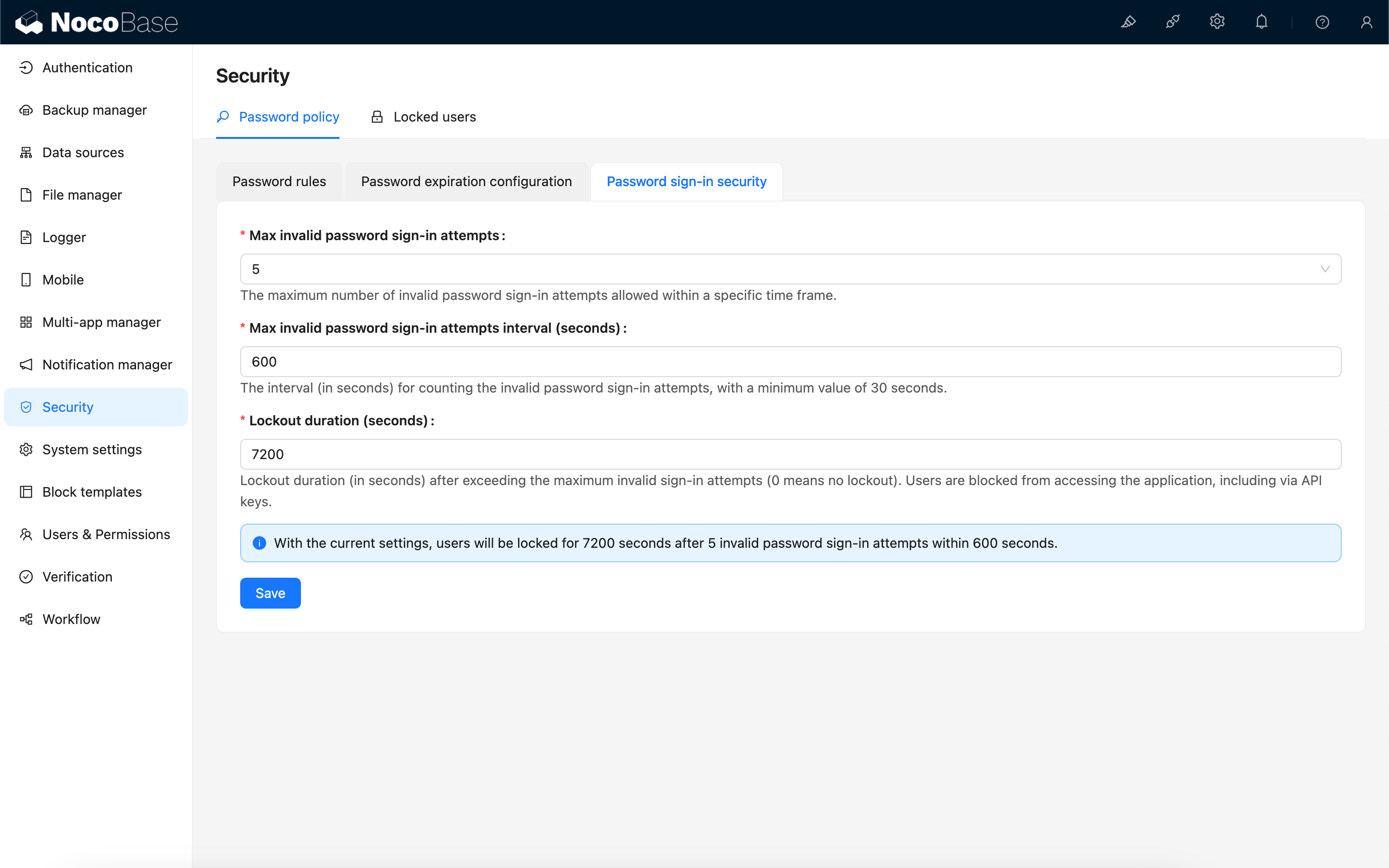

ล็อกบัญชีผู้ใช้หลังจากเกินขีดจำกัด

ตัวอย่าง: หากผู้ใช้พยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้องติดต่อกัน 5 ครั้ง ภายใน 5 นาที ระบบจะล็อกบัญชีผู้ใช้เป็นเวลา 2 ชั่วโมงครับ/ค่ะ

ข้อแนะนำในการตั้งค่า

- การตั้งค่าจำนวนครั้งและช่วงเวลาสำหรับการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่ไม่ถูกต้อง มักใช้เพื่อจำกัดการพยายามเข้าสู่ระบบด้วยรหัสผ่านที่มีความถี่สูงในช่วงเวลาสั้นๆ เพื่อป้องกันการโจมตีแบบ Brute-force ครับ/ค่ะ

- การตัดสินใจว่าจะล็อกบัญชีผู้ใช้หลังจากเกินขีดจำกัดหรือไม่ ควรพิจารณาจากสถานการณ์การใช้งานจริงครับ/ค่ะ การตั้งค่าระยะเวลาล็อกบัญชีอาจถูกผู้ไม่หวังดีนำไปใช้ในทางที่ผิด โดยผู้โจมตีอาจจงใจป้อนรหัสผ่านผิดหลายครั้งสำหรับบัญชีเป้าหมาย เพื่อให้บัญชีนั้นถูกล็อกและไม่สามารถใช้งานได้ตามปกติครับ/ค่ะ คุณสามารถป้องกันการโจมตีประเภทนี้ได้โดยการใช้มาตรการอื่นๆ ร่วมด้วย เช่น การจำกัด IP หรือการจำกัดความถี่ของ API ครับ/ค่ะ

- เนื่องจากบัญชีที่ถูกล็อกจะไม่สามารถเข้าสู่ระบบได้ รวมถึงบัญชีผู้ดูแลระบบด้วย จึงควรตั้งค่าบัญชีผู้ใช้หลายบัญชีในระบบที่มีสิทธิ์ในการปลดล็อกผู้ใช้ครับ/ค่ะ