Ten dokument został przetłumaczony przez AI. W przypadku niedokładności, proszę odnieść się do wersji angielskiej

Uwierzytelnianie: SAML 2.0

Uwierzytelnianie: SAML 2.0Professional Edition+Wprowadzenie

Wtyczka Uwierzytelnianie: SAML 2.0 jest zgodna ze standardem protokołu SAML 2.0 (Security Assertion Markup Language 2.0). Umożliwia ona użytkownikom logowanie się do NocoBase przy użyciu kont dostarczanych przez zewnętrznych dostawców usług uwierzytelniania tożsamości (IdP).

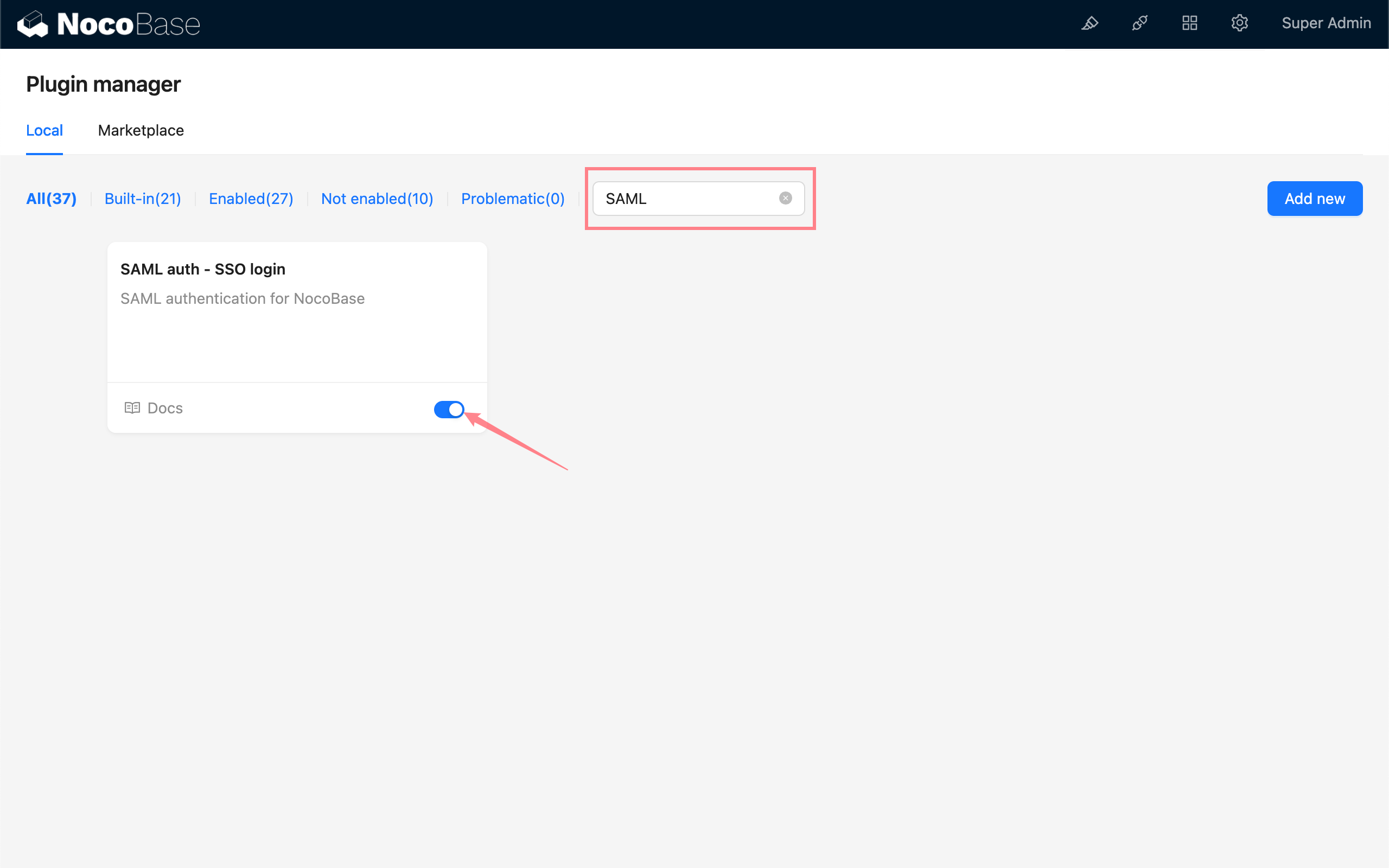

Aktywacja wtyczki

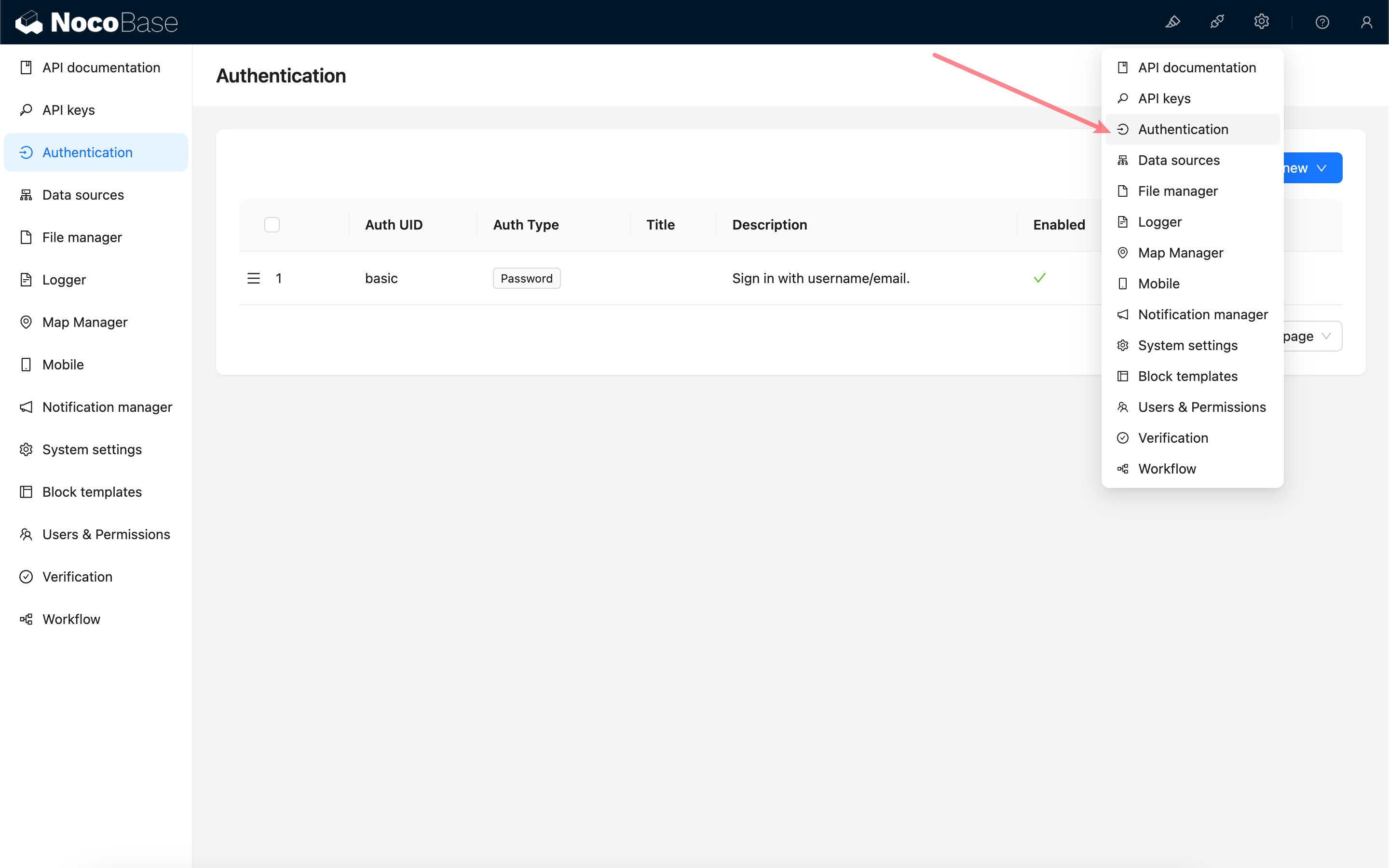

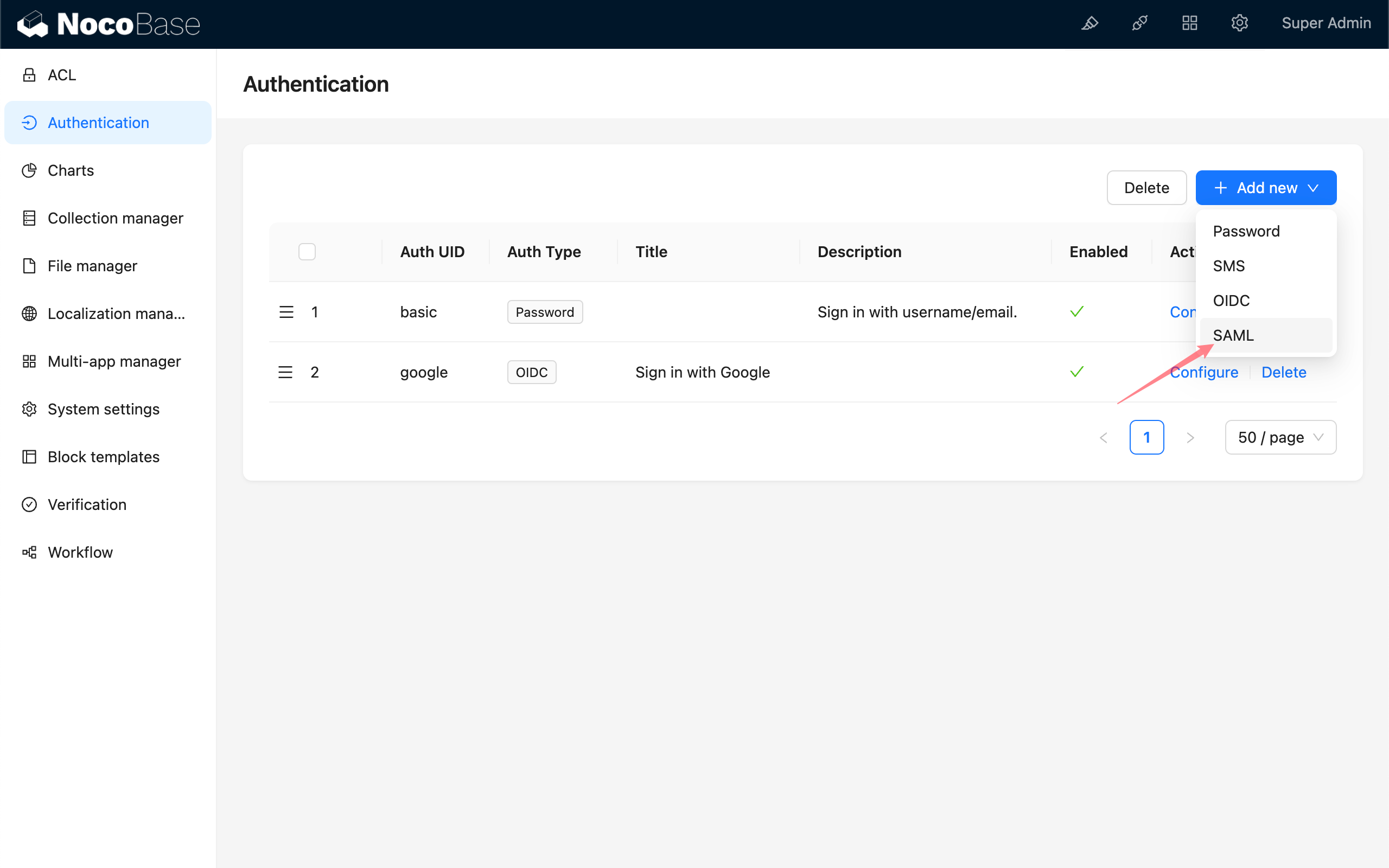

Dodawanie uwierzytelniania SAML

Proszę przejść do strony zarządzania wtyczkami uwierzytelniania użytkowników.

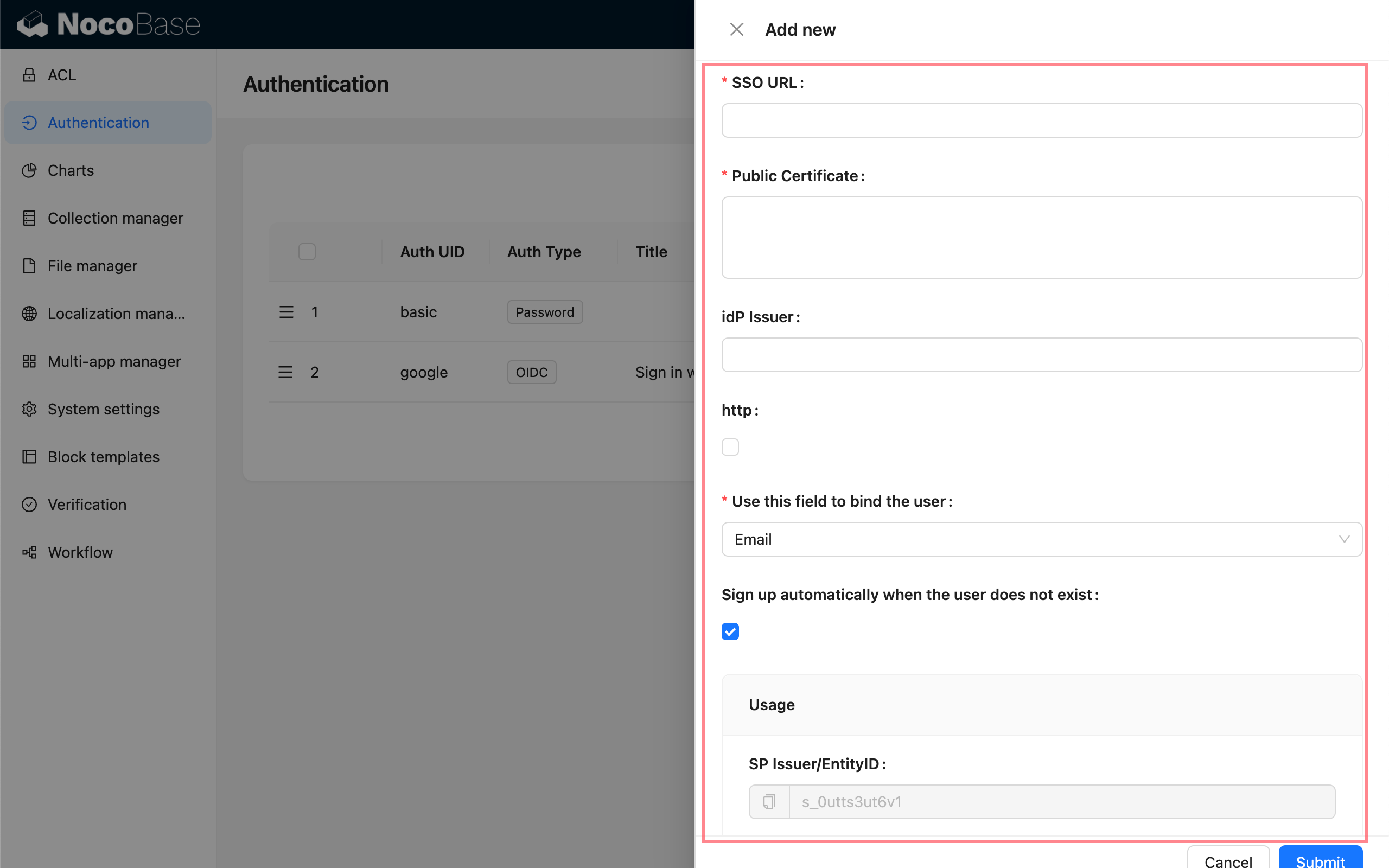

Dodaj - SAML

Konfiguracja

- Adres URL SSO (Single Sign-On) – dostarczany przez IdP, używany do logowania jednokrotnego.

- Certyfikat publiczny (Public Certificate) – dostarczany przez IdP.

- Identyfikator jednostki (IdP Issuer) – opcjonalny, dostarczany przez IdP.

- http – Proszę zaznaczyć, jeśli Państwa aplikacja NocoBase korzysta z protokołu HTTP.

- Użyj tego pola do powiązania użytkownika – Pole służące do dopasowania i powiązania z istniejącymi użytkownikami. Mogą Państwo wybrać adres e-mail lub nazwę użytkownika; domyślnie jest to adres e-mail. Informacje o użytkowniku przekazywane przez IdP muszą zawierać pole

emaillubusername. - Automatyczna rejestracja, gdy użytkownik nie istnieje – Czy automatycznie tworzyć nowego użytkownika, jeśli nie znaleziono pasującego, istniejącego użytkownika.

- Użycie –

SP Issuer / EntityIDorazACS URLnależy skopiować i wkleić do odpowiedniej konfiguracji w IdP.

Mapowanie pól

Mapowanie pól należy skonfigurować na platformie konfiguracyjnej IdP. Mogą Państwo zapoznać się z przykładem.

Pola dostępne do mapowania w NocoBase to:

- email (wymagane)

- phone (skuteczne tylko dla platform IdP, które obsługują

phonew swoim zakresie, np. Alibaba Cloud, Feishu) - nickname

- username

- firstName

- lastName

nameID jest przenoszone przez protokół SAML i nie wymaga mapowania; zostanie zapisane jako unikalny identyfikator użytkownika.

Priorytet reguły użycia pseudonimu dla nowego użytkownika to: nickname > firstName lastName > username > nameID

Obecnie mapowanie organizacji i ról użytkowników nie jest obsługiwane.

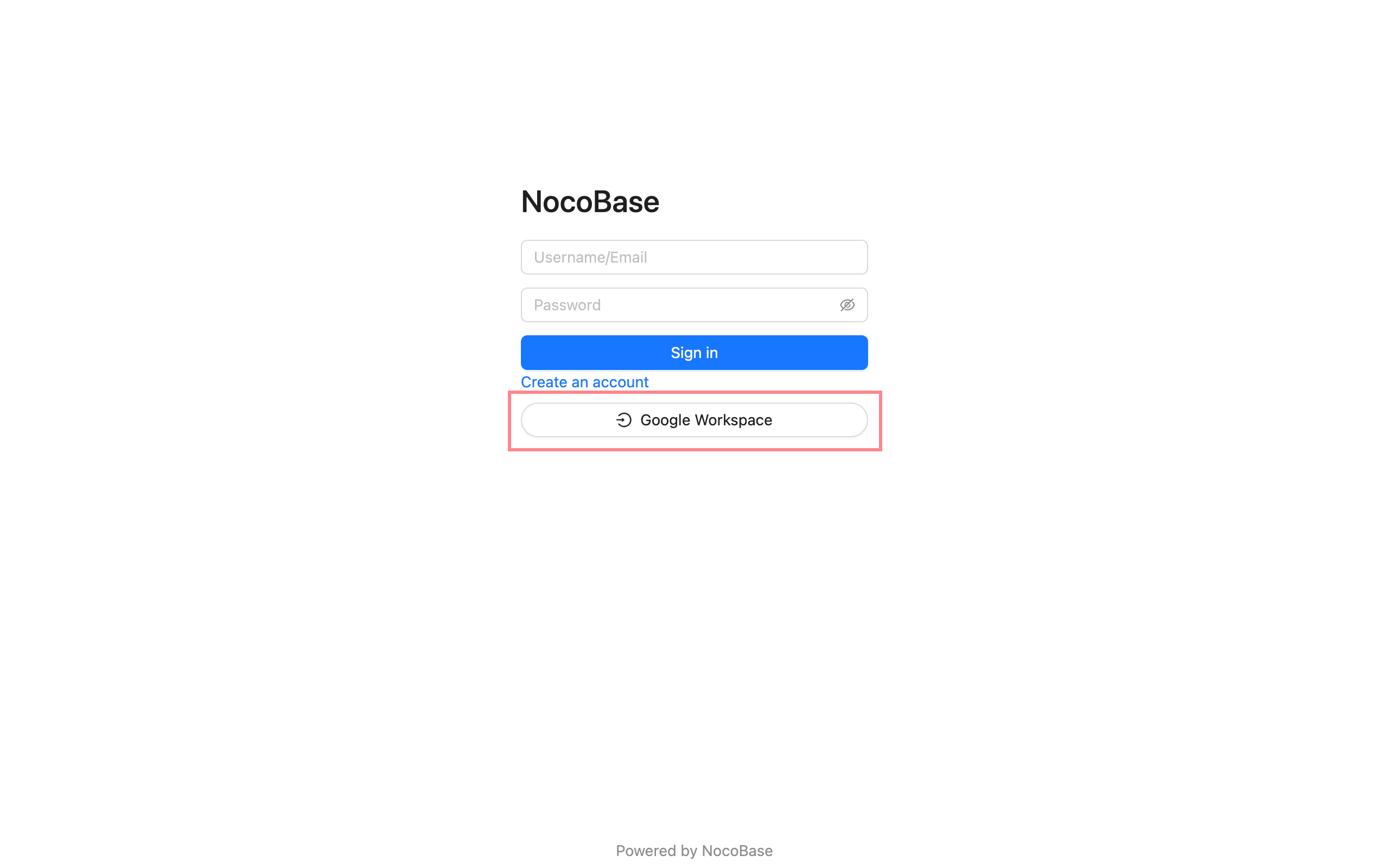

Logowanie

Proszę przejść na stronę logowania i kliknąć przycisk pod formularzem logowania, aby zainicjować logowanie za pośrednictwem strony trzeciej.